Durante el mes de octubre, Mes de la Ciberseguridad, es clave destacar que proteger la infraestructura crítica va más allá de la simple protección de datos; se trata de asegurar que los sistemas operativos que mantienen industrias enteras en funcionamiento no se vean comprometidos.

Los ataques cibernéticos pueden causar pérdidas económicas millonarias, paralizar operaciones estratégicas o, en el caso de sectores como el aeroespacial y defensa, poner en riesgo la seguridad nacional. Para las empresas Controlar la ciberseguridad no es solo una opción, sino una necesidad imperativa.

Ciberseguridad en la Automatización Industrial

El entorno de la automatización industrial ha cambiado drásticamente en los últimos años con la convergencia de tecnologías operativas (OT) y tecnologías de la información (IT). La integración de sistemas de control industrial (ICS), SCADA y dispositivos IoT en redes de planta permite un mayor nivel de optimización, pero también expone los sistemas a nuevos vectores de ataque. Los ingenieros en automatización deben lidiar con un panorama de amenazas que requiere un enfoque específico en la seguridad de los procesos y la integridad de las operaciones.

Riesgos Particulares en la Automatización

Los sistemas de automatización y control dependen cada vez más de la conectividad y el intercambio de datos en tiempo real. Sin embargo, la mayoría de los equipos y redes OT fueron diseñados con el enfoque principal en la disponibilidad y confiabilidad, pero no en la ciberseguridad. Esta diferencia clave abre la puerta a varios tipos de amenazas:

- Ataques de denegación de servicio (DoS): Los sistemas SCADA y PLCs (Programmable Logic Controllers) están particularmente expuestos a ataques de denegación de servicio, donde el objetivo es detener o ralentizar operaciones críticas, provocando la interrupción de las líneas de producción.

- Manipulación de procesos: Los atacantes pueden acceder a controladores y sensores críticos para alterar parámetros de funcionamiento, lo que puede llevar a fallos en la producción, creación de productos defectuosos o incluso provocar accidentes en la planta.

- Ransomware dirigido a OT: Los ataques de ransomware están evolucionando para dirigirse específicamente a los entornos de OT, paralizando fábricas enteras y exigiendo rescates a cambio de devolver el control de los sistemas a sus operadores. Este tipo de ataques aprovecha la falta de segmentación adecuada entre las redes IT y OT.

Soluciones Específicas para Proteger la Automatización Industrial

Los ingenieros expertos en automatización y control deben implementar una estrategia de ciberseguridad que vaya más allá de las soluciones de IT tradicionales, teniendo en cuenta las particularidades de los entornos OT:

- Segmentación de redes: Es fundamental segmentar adecuadamente las redes OT e IT para limitar la exposición de los sistemas críticos. Implementar firewalls industriales y sistemas de detección de intrusiones (IDS) específicos para OT ayuda a monitorear y bloquear tráfico no autorizado entre las diferentes zonas de la red. Un enfoque en zonas y conductos de seguridad, como los propuestos en el estándar IEC 62443, es esencial para proteger las áreas más críticas de la planta.

- Autenticación multifactor y control de acceso: Implementar políticas estrictas de autenticación y acceso, asegurando que solo el personal autorizado pueda modificar parámetros críticos o acceder a los controladores. Esto puede incluir soluciones de autenticación multifactor y mecanismos de control de acceso basados en roles (RBAC).

- Protección en el nivel de dispositivo: Los dispositivos de automatización (PLCs, RTUs, sensores) a menudo no cuentan con sistemas de protección nativos. Por lo tanto, es necesario implementar medidas de seguridad como cifrado de comunicaciones y actualizaciones periódicas de firmware. Asegurarse de que estos dispositivos no puedan ser manipulados por usuarios no autorizados o atacantes externos es crucial.

- Monitorización continua y respuesta ante incidentes: Establecer un sistema de monitorización continua que detecte comportamientos anómalos en la red OT. Las soluciones de ciberseguridad para OT deben incluir análisis de tráfico en tiempo real y correlación de eventos para identificar posibles intentos de intrusión antes de que se conviertan en amenazas activas. Además, es necesario contar con un plan de respuesta a incidentes específico para el entorno industrial, que incluya la restauración rápida de operaciones.

Impacto en la Producción: Casos Reales y Lecciones Aprendidas

Los ataques a sistemas de automatización no son teóricos. Existen varios ejemplos de ciberataques que han paralizado plantas de producción o manipulado procesos:

- Stuxnet: Aunque es un ejemplo conocido, sigue siendo para muchos el ataque más importante en el sector industrial. Fue capaz de alterar el funcionamiento de los PLCs que controlaban centrifugadoras industriales, mostrando cómo la manipulación de procesos industriales puede tener consecuencias catastróficas.

- Colonial Pipeline (2021): Si bien este ataque se centró en las redes IT, el impacto se sintió en las operaciones OT, lo que obligó a la compañía a detener por completo sus operaciones. El incidente de Colonial Pipeline resaltó la importancia de una mayor separación entre los sistemas IT y OT y demostró cómo un ataque en un área puede afectar a todo el entorno operativo.

- Norsk Hydro (2019): Este fabricante global de aluminio sufrió un ataque de ransomware muy viral que paralizó temporalmente su producción. La empresa optó por no pagar el rescate y restauró sus operaciones de manera gradual, lo que resultó en importantes lecciones sobre la recuperación ante desastres en entornos industriales.

Consideraciones Avanzadas para el Futuro

- Seguridad en IoT industrial: A medida que los dispositivos IoT continúan proliferando en entornos de automatización, la necesidad de protocolos de comunicación seguros y mecanismos de actualización remota se vuelve cada vez más crítica. La implementación de IoT amplía la superficie de ataque, lo que exige nuevas soluciones específicas para estos dispositivos.

- Virtualización y entornos híbridos: Con la adopción creciente de soluciones de virtualización y la convergencia de IT y OT, es fundamental contar con medidas de ciberseguridad que protejan tanto los sistemas físicos como los virtuales, asegurando que los entornos híbridos no introduzcan nuevas vulnerabilidades.

- Automatización de la ciberseguridad: Las soluciones de seguridad basadas en Inteligencia Artificial y machine learning pueden automatizar la detección y respuesta a incidentes en redes industriales, permitiendo la protección en tiempo real sin necesidad de intervención manual constante.

Esta profundización técnica subraya la importancia de que los ingenieros en automatización y test adopten un enfoque de ciberseguridad proactivo, utilizando las mejores prácticas de la industria para proteger no solo los datos, sino también la integridad y disponibilidad de los sistemas críticos. Implementar estas soluciones no solo garantiza la continuidad operativa, sino también la competitividad y resiliencia en un mundo cada vez más conectado.

Ciberseguridad en la Ingeniería de Test

La ingeniería de test, especialmente en sectores industriales y de alta tecnología, es un proceso crítico que verifica la calidad y el rendimiento de productos, sistemas y software antes de que entren en operación. Con la creciente complejidad de los entornos de prueba, la ciberseguridad se ha convertido en un factor fundamental para garantizar la protección de datos y la integridad de los sistemas en todas las fases del ciclo de pruebas.

Riesgos Clave en la Ingeniería de Test

Los entornos de prueba, especialmente los automatizados y distribuidos, presentan múltiples riesgos en términos de ciberseguridad. Estos entornos, a menudo utilizados para probar sistemas complejos o infraestructura crítica, deben garantizar la seguridad de los datos de prueba y la confiabilidad de los resultados.

- Interrupciones en las pruebas automatizadas: >Los sistemas de pruebas automatizadas suelen estar conectados a través de redes locales o en la nube, lo que los hace vulnerables a ciberataques que pueden interrumpir las pruebas en curso, generando retrasos en los lanzamientos de productos y afectando la calidad final

- Manipulación de datos de prueba: Sectores como el aeroespacial y el de defensa requieren cumplir con normativas estrictas como la ISO/IEC 27001, que regula la gestión de la seguridad de la información. Asegurarse de que los sistemas de pruebas cumplan con estas normativas es clave para garantizar la seguridad a lo largo del ciclo de vida del desarrollo del producto.

- Conectividad remota y acceso no autorizado: medida que los sistemas de test permiten el acceso remoto para gestionar y supervisar pruebas desde ubicaciones distintas, las conexiones seguras son fundamentales. Sin las medidas adecuadas, se abren puertas a ataques que podrían comprometer no solo los resultados de las pruebas, sino el propio sistema que se está probando

Soluciones de Ciberseguridad en Entornos de Pruebas

Dada la naturaleza crítica de la ingeniería de test, es necesario implementar un conjunto robusto de soluciones que protejan los datos, mantengan la integridad del proceso de pruebas y garanticen que solo personal autorizado pueda acceder y operar en los entornos de prueba.

- Segmentación de entornos de prueba: Una de las mejores prácticas es segmentar los entornos de prueba para que estén separados de otros sistemas de IT y OT. Esto asegura que un ataque a la red corporativa no pueda comprometer las pruebas en curso ni los datos asociados. Además, los entornos de prueba deben tener controles de seguridad específicos para cada fase del proceso (desarrollo, integración, validación).

- Cifrado de datos y comunicaciones seguras: Todos los datos de prueba, tanto los almacenados como los que se transfieren entre sistemas, deben ser cifrados. Esto previene que actores maliciosos accedan a información crítica o manipulen los resultados. El uso de cifrado de extremo a extremo garantiza que las comunicaciones entre el sistema de prueba y las estaciones remotas estén protegidas de posibles intercepciones.

- Autenticación multifactor y control de acceso: El acceso a las plataformas de prueba debe estar restringido solo a personal autorizado. Para proteger estos entornos, se deben implementar autenticación multifactor (MFA) y políticas estrictas de control de acceso. Esto es especialmente relevante cuando las pruebas se realizan en instalaciones distribuidas o cuando ingenieros externos deben colaborar en las pruebas.

- Integridad de los datos de prueba: Se debe garantizar la integridad de los datos de prueba desde la captura hasta el análisis. Las soluciones de hash y firmas digitales pueden ser utilizadas para validar que los datos de prueba no han sido alterados durante su almacenamiento o transferencia.

Consideraciones para pruebas automatizadas en la nube

La transición hacia pruebas en la nube (Testing as a Service – TaaS) plantea nuevos desafíos de ciberseguridad. Si bien la nube ofrece escalabilidad y flexibilidad, también introduce riesgos adicionales, como la exposición a redes públicas y la posibilidad de que datos críticos de prueba sean vulnerables a ataques.

- Ciberseguridad en entornos de prueba virtualizados: Cuando las pruebas se ejecutan en entornos virtualizados o en la nube, las medidas de ciberseguridad deben ser específicas para estos entornos. Esto incluye la protección de las interfaces de programación de aplicaciones (APIs), la gestión de accesos en la nube y el uso de soluciones de monitorización en tiempo real para detectar posibles anomalías en las cargas de trabajo virtuales.

- Gestión de acceso basada en roles (RBAC): En entornos de prueba distribuidos o en la nube, el uso de RBAC es esencial para garantizar que los ingenieros y equipos tengan acceso solo a los recursos y datos de prueba que necesitan. Esto minimiza el riesgo de exposición innecesaria y posibles accesos malintencionados.

Conformidad con Normativas y Estándares de Seguridad

En sectores como la defensa, la automoción, o la aviación, es imprescindible cumplir con estrictas normativas de ciberseguridad y estándares internacionales como:

- ISO/IEC 27001: Proporciona un marco de referencia para la gestión de la seguridad de la información, asegurando que los entornos de prueba cumplan con estándares rigurosos en términos de confidencialidad, integridad y disponibilidad de los datos.

- IEC 62443: Este estándar de seguridad para sistemas de control industrial también puede aplicarse en entornos de prueba automatizados, asegurando que tanto los datos como los sistemas de prueba estén protegidos de amenazas externas.

Ejemplos de Ataques y Vulnerabilidades en Pruebas

El acceso no autorizado o la manipulación de los datos de prueba puede causar fallos significativos en productos antes de ser lanzados al mercado o generar vulnerabilidades en sistemas críticos:

- Manipulación de firmware y sistemas embebidos: Los ingenieros de prueba que trabajan con hardware, especialmente en la industria aeroespacial o automotriz, deben estar atentos a la manipulación de firmware durante el proceso de prueba. Un ataque dirigido podría alterar el firmware sin ser detectado, comprometiendo la seguridad de sistemas críticos, como el control de vuelo o los sistemas de navegación en aviones.

- Interferencias en las pruebas de software: Los sistemas de testeo de software que dependen de la conectividad remota están expuestos a ataques donde los atacantes pueden inyectar datos maliciosos o manipular los resultados. Esto puede ser devastador en sectores donde la precisión del software es crucial, como en dispositivos médicos o en sistemas de control de tráfico aéreo.

Soluciones Avanzadas para la Ingeniería de Test

A medida que los entornos de prueba se vuelven más complejos, las soluciones de ciberseguridad también deben evolucionar:

- Monitorización continua de seguridad en plataformas de test: Implementar soluciones de monitorización de seguridad en tiempo real que detecten anomalías durante los procesos de prueba. Estos sistemas, basados en machine learning, pueden identificar comportamientos inusuales que podrían indicar un intento de ataque o manipulación de datos.

- Pruebas de penetración (Pen-testing): Realizar pruebas de penetración regulares en los entornos de prueba para identificar vulnerabilidades y corregirlas antes de que puedan ser explotadas. Esto incluye simulaciones de ataques que imiten cómo un atacante real podría comprometer los sistemas de prueba.

- Seguridad en pruebas CI/CD (Integración Continua/Despliegue Continuo): Para los equipos que utilizan pipelines de CI/CD, la integración de pruebas de seguridad automatizadas (SAST/DAST) en las fases de desarrollo y testeo es clave para asegurar que el código que pasa por las pruebas esté libre de vulnerabilidades.

Impacto en la Calidad del Producto

La ciberseguridad en la ingeniería de test no solo protege los datos y procesos, sino que también garantiza la calidad y confiabilidad de los productos finales. Los ingenieros deben considerar que un entorno de prueba seguro es esencial para evitar errores que podrían propagarse al producto final, comprometiendo tanto la funcionalidad como la seguridad del mismo.

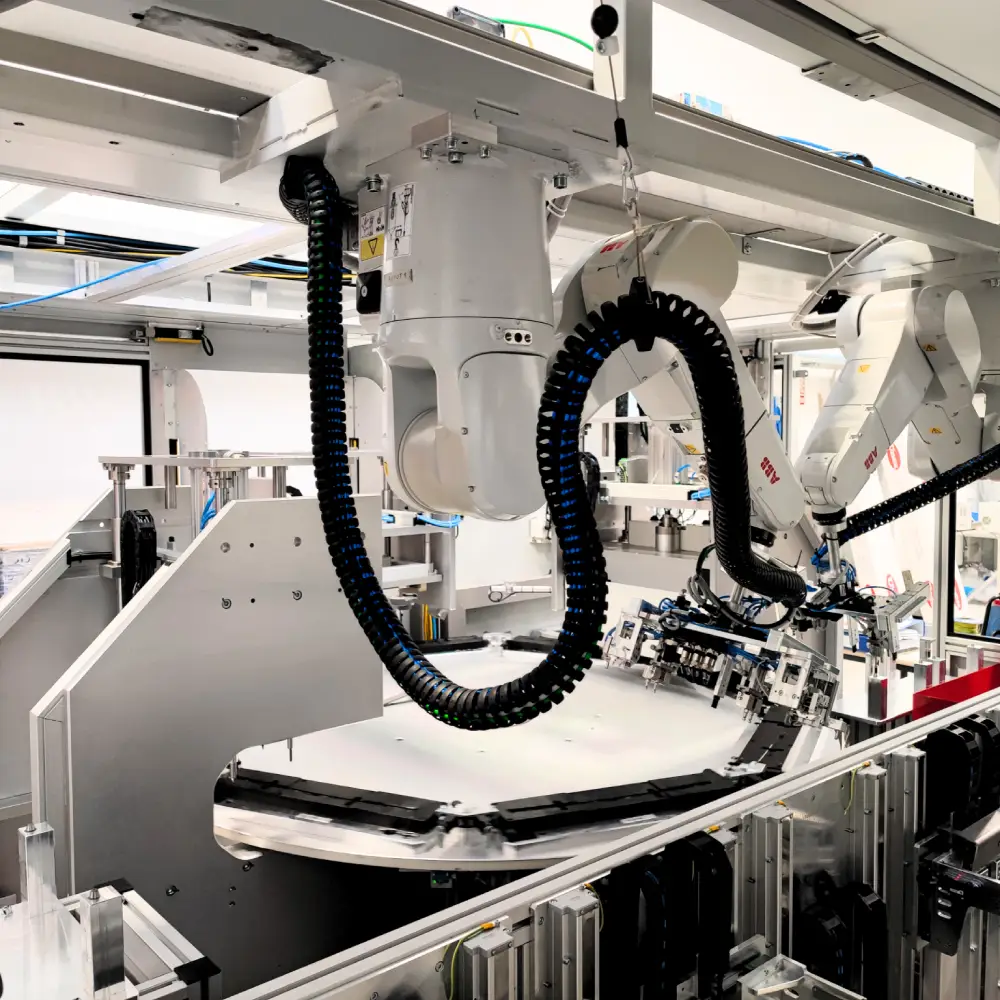

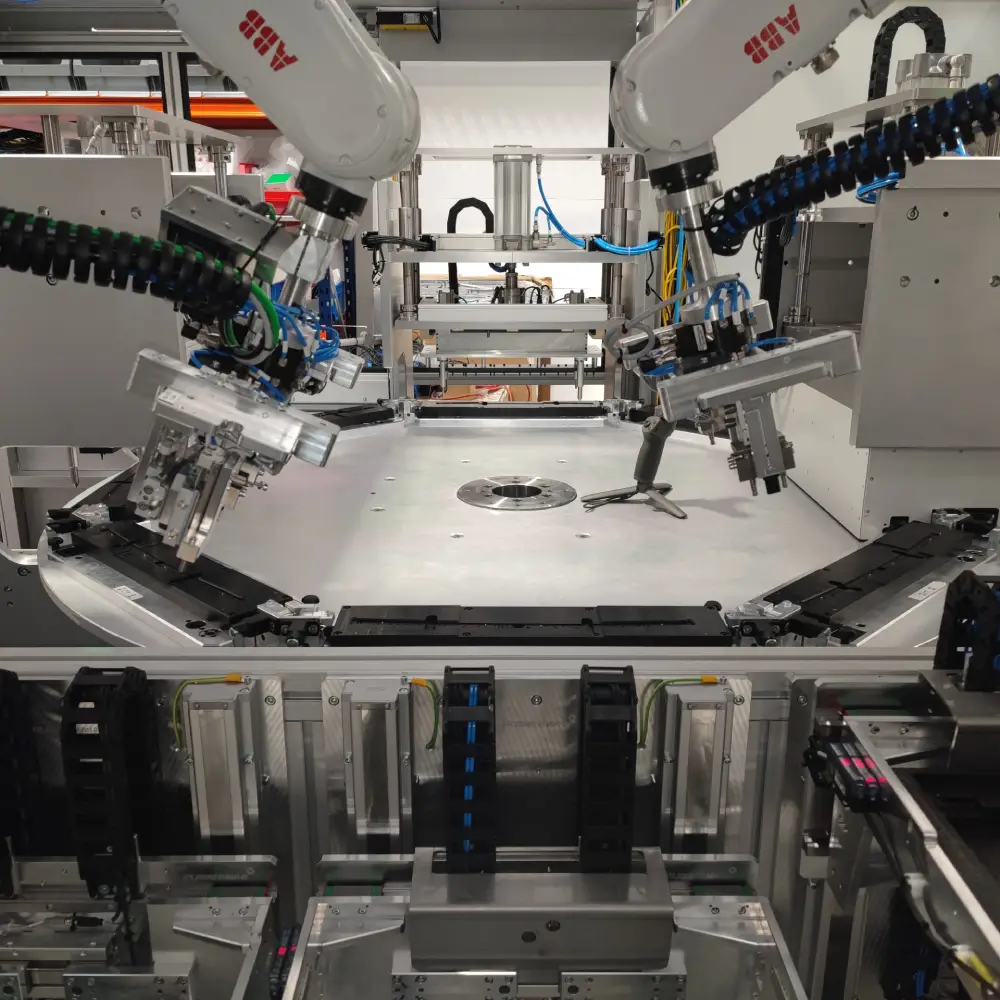

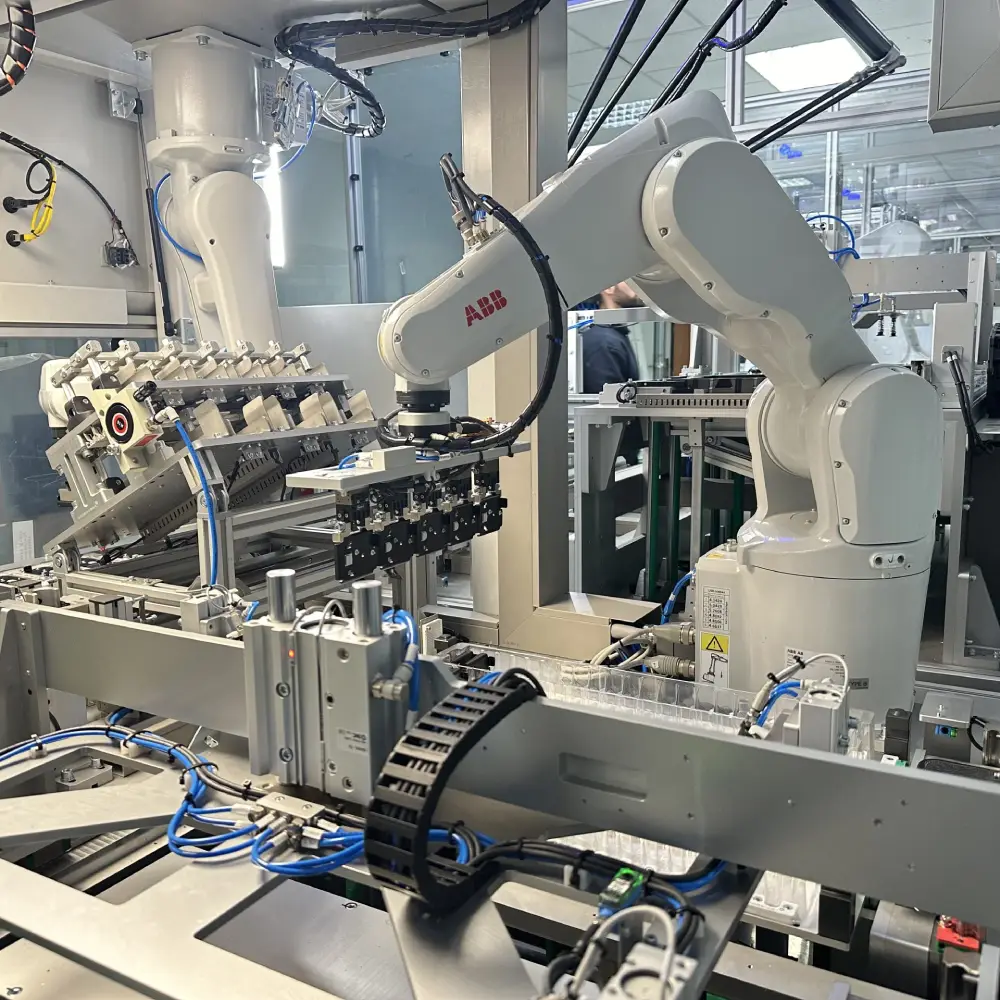

Serie de Handlers XILS, sistemas de prueba de PCB en la línea de EIIT – a Controlar company.

Ciberseguridad en el Sector Aeroespacial y Defensa

El sector aeroespacial y de defensa está en constante evolución, con una dependencia creciente de sistemas de alta tecnología, que incluyen redes de comunicación, sistemas de control satelital, aeronaves, drones y sistemas de misiles. La complejidad de estos sistemas, sumada a la integración de tecnologías avanzadas como la inteligencia artificial, la automatización y el IoT, ha aumentado su exposición a ciberataques. Además, este sector es un objetivo constante de actores maliciosos debido a la naturaleza crítica de las operaciones militares y civiles.

Amenazas Específicas en el Sector Aeroespacial y Defensa

Dado el nivel de sofisticación de los sistemas en este sector, las amenazas van más allá de los ataques tradicionales y requieren un enfoque integral que abarque múltiples capas de seguridad:

- Interferencia en sistemas de navegación y comunicaciones: Los sistemas de control de aeronaves, satélites y drones dependen de señales GPS y otros sistemas de comunicación para operar. Los ataques de interferencia, spoofing o denegación de servicio (DoS) contra estos sistemas pueden causar pérdida de control, lo que podría llevar a la desviación de trayectorias, pérdida de comunicación o incluso accidentes.

- Acceso no autorizado a sistemas de control de armas: Los sistemas de armas automatizados y los sistemas de gestión de defensa están bajo amenaza constante de actores maliciosos que buscan acceder a estos sistemas para sabotear o manipular su funcionamiento, lo que podría comprometer la seguridad de las operaciones militares.

- Espionaje y robo de propiedad intelectual: Una de las principales preocupaciones en este sector es el espionaje cibernético. Los actores estatales y grupos de ciberdelincuentes avanzados apuntan a robar planos, software y datos de I+D que son críticos para mantener la ventaja competitiva y estratégica en el ámbito militar y aeroespacial.

- Ataques a la cadena de suministro: Con la globalización de la cadena de suministro en el sector aeroespacial y de defensa, las empresas dependen de una amplia red de proveedores. Si bien estas cadenas mejoran la eficiencia, también exponen al sector a posibles vulnerabilidades cibernéticas en sus proveedores, lo que puede permitir ataques indirectos.

Soluciones y Enfoques de Ciberseguridad en el Sector Aeroespacial y Defensa

La naturaleza de los sistemas y la criticidad de las operaciones en este sector requieren una arquitectura de seguridad robusta y específica. Las soluciones no solo deben enfocarse en la protección de la infraestructura IT y OT, sino también en la resiliencia operativa y la continuidad de las misiones.

- Ciberdefensa avanzada para sistemas de control y aeronaves: Los sistemas de control de aeronaves, satélites y drones deben estar protegidos por capas múltiples de seguridad, que incluyen firewalls especializados, sistemas de detección y prevención de intrusiones (IDS/IPS), y protocolos de autenticación de alta seguridad. La utilización de tecnologías de blockchain para validar la autenticidad de las comunicaciones entre sistemas críticos también ha emergido como una solución viable en el sector.

- Encriptación de extremo a extremo y comunicaciones seguras: Los sistemas de defensa y control satelital dependen de redes seguras. El uso de cifrado de extremo a extremo para todas las comunicaciones, especialmente en operaciones militares, es fundamental para garantizar que los datos sensibles no sean interceptados o manipulados durante el tránsito.

- Resiliencia en la cadena de suministro: Para proteger la cadena de suministro, es crucial implementar políticas estrictas de seguridad cibernética para proveedores. Esto incluye la validación de software y hardware en cada paso del proceso, auditorías continuas de seguridad y controles de acceso riguroso. Las empresas deben implementar la metodología “Zero Trust” (confianza cero), asumiendo que cada elemento de la cadena podría estar comprometido y aplicando autenticación continua en cada interacción.

- Segmentación de redes y aislamiento de sistemas críticos: Los sistemas críticos, como los relacionados con la operación de satélites o sistemas de armas, deben estar segmentados de las redes IT convencionales. Esto minimiza el riesgo de que una vulnerabilidad en un sistema menos crítico pueda afectar a operaciones vitales. Las redes de defensa a menudo utilizan segmentación física y lógica, con zonas de seguridad que limitan el acceso a los sistemas más sensibles.

Ejemplos de Ataques y Lecciones Aprendidas

El sector aeroespacial y defensa ha sido objetivo de varios ciberataques significativos que han expuesto las vulnerabilidades existentes y la importancia de la ciberseguridad.

- Hackeo de datos de F-35 Lightning II (2017): Uno de los casos más conocidos es el hackeo a contratistas de defensa que trabajaban en el programa del avión de combate F-35. Los atacantes, probablemente vinculados a un actor estatal, robaron información técnica sobre la aeronave. Este incidente destacó la importancia de proteger tanto las redes de contratistas como la información clasificada relacionada con proyectos críticos.

- Ataques de ransomware a contratistas de defensa (2020-2021): En los últimos años, varias empresas de la cadena de suministro de defensa han sido blanco de ataques de ransomware. Estos ataques no solo buscaban rescates financieros, sino también interrumpir operaciones militares o robar información crítica. Esto ha impulsado un enfoque más serio hacia la segmentación de redes y la recuperación ante desastres en el sector.

- Infiltración en satélites: Varios informes han señalado intentos de interferencia y acceso no autorizado a sistemas de control de satélites utilizados para comunicaciones militares y civiles. Los ataques de este tipo pueden afectar las capacidades de inteligencia, vigilancia y reconocimiento, lo que refuerza la necesidad de medidas avanzadas de ciberseguridad.

El Enfoque de las Empresas Controlar en Ciberseguridad

Las empresas Controlar han estado a la vanguardia en la implementación de soluciones seguras en sus productos y servicios. En el sector de la automatización, desarrollamos sistemas con protocolos robustos de ciberseguridad para asegurar que los procesos industriales sean eficientes y estén protegidos contra cualquier tipo de ataque cibernético. En el campo de la ingeniería de test, utilizamos plataformas seguras que cumplen con los más altos estándares de la industria para proteger los datos de nuestros clientes. En el sector aeroespacial y de defensa, trabajamos estrechamente con nuestros socios para asegurar que cada solución cumpla con las normativas más estrictas, garantizando la seguridad en cada fase del proyecto.

Nuestras soluciones

Desarrollamos y proporcionamos soluciones que integran medidas avanzadas de ciberseguridad en todos los niveles. Desde sistemas de control industrial hasta la automatización de pruebas, cada producto está diseñado para proteger datos críticos y asegurar operaciones confiables.

Innovación y futuro

El futuro de la ciberseguridad dependerá de la capacidad de las empresas para adaptarse a amenazas emergentes. En Controlar, trabajamos continuamente en mejorar nuestras soluciones para garantizar que nuestros clientes estén protegidos frente a las amenazas actuales y futuras.

Conclusión

La ciberseguridad no es solo una tendencia, sino una necesidad continua en industrias críticas como la automatización, la ingeniería de prueba y el sector aeroespacial y de defensa. Las amenazas cibernéticas continúan evolucionando, y es responsabilidad de las empresas Controlar liderar con soluciones que no solo mejoren la eficiencia, sino que también aseguren la integridad y confiabilidad de los sistemas.

Durante este Mes de la Ciberseguridad, invitamos a nuestros clientes y socios a reflexionar sobre la importancia de proteger sus sistemas y a confiar en nuestras soluciones para garantizar su seguridad.